Stellen wir uns zwei Mitarbeitende vor: Beide erhalten dieselbe Sicherheitsmeldung.

Eine Person liest sie aufmerksam, denkt nach und handelt sofort.

Die andere überfliegt die Nachricht, klickt sie weg und macht weiter.

Beide verfügen über dasselbe Wissen, aber sie reagieren völlig unterschiedlich.

Warum?

Weil kein Mensch gleich ist.

Jeder Mensch besitzt eine einzigartige Kombination aus Charakter, Motivation und Gewohnheiten. Manche Personen sind risikobewusster, andere spontaner, manche reagieren auf rationale Argumente, andere auf emotionale Geschichten.

Damit hängen die Wahrnehmung von Sicherheitsrisiken und die Wirkung von Sensibilisierungsmaßnahmen stark von psychologischen Faktoren wie Motivation, Gewohnheiten und Persönlichkeit ab. Erst ihre Berücksichtigung macht Informationssicherheit wirksam [1].

Der Mensch im Zentrum

Der Ausgangspunkt ist klar: Informationssicherheit ist nicht allein eine technische, sondern vor allem eine menschliche Herausforderung. Während technische Komponenten funktionieren, hängt ihr Erfolg letztlich davon ab, wie Menschen mit ihnen umgehen. Deshalb muss der Mensch als Schlüssel zur Sicherheit bewusst in den Mittelpunkt gerückt werden [2].

Um die Wirksamkeit von Sensibilisierung zu erhöhen, werden zwei zentrale Dimensionen menschlichen Verhaltens im Mittelpunkt der Forschungsarbeit untersucht.

1. Charakter und Persönlichkeit

Im Mittelpunkt steht das Big-Five-Persönlichkeitsmodell, eines der etabliertesten Konzepte der Psychologie. Es beschreibt die menschliche Persönlichkeit anhand von fünf grundlegenden Dimensionen [1], [3], [4], [5]:

- Offenheit: Neugierde, Kreativität und die Bereitschaft, Neues auszuprobieren.

- Gewissenhaftigkeit: Zielstrebigkeit, Selbstdisziplin und Verantwortungsbewusstsein.

- Extraversion: Geselligkeit, Aktivität und Kommunikationsfreude.

- Verträglichkeit: Empathie, Kooperationsbereitschaft und Harmoniebedürfnis.

- Neurotizismus: Emotionale Stabilität bzw. Anfälligkeit für Stress und Unsicherheit.

Abbildung 1. Die Big-Five der Persönlichkeit. [6]

2. Psychologische Interventionen – Nudging als Werkzeug

Ein weiterer Schwerpunkt der Forschung liegt auf dem Konzept des Nudging. Hierbei handelt es sich um kleine, gezielte Anstöße, die Menschen dazu motivieren, sich sicherheitskonformer zu verhalten, ohne sie dabei zu bevormunden. Statt Vorschriften oder Strafen geht es darum, das gewünschte Verhalten intuitiver, einfacher oder emotional ansprechender zu machen.

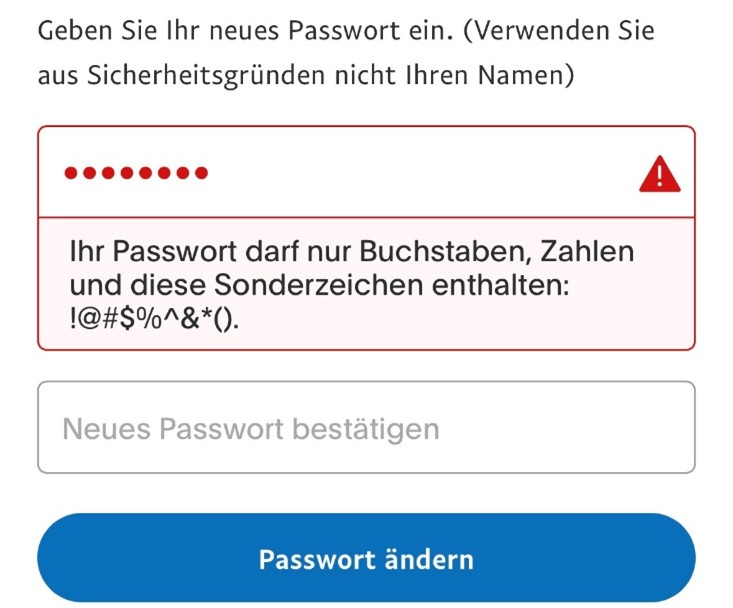

Ein praktisches Beispiel für Nudging im digitalen Alltag zeigt sich beim Ändern eines Passworts. Hierbei nutzen Plattformen wie PayPal visuelle Hinweise und Farbimpulse, um Nutzerinnen und Nutzer in eine gewünschte Richtung zu lenken.

So signalisiert die rote Markierung unmittelbar einen Fehler und erzeugt Handlungsdruck, ohne Zwang, aber mit klarer Wirkung. Ein solcher Nudge nutzt psychologische Wahrnehmung statt Verbote, um sicherheitskonformes Verhalten durch eine starke Passwortwahl intuitiv zu fördern.

Abbildung 2. Nudge durch visuelles Feedback bei der Passworterstellung. [7]

In diesem Zusammenhang wird untersucht, wie unterschiedliche Nudge-Strategien mit individuellen Merkmalen interagieren. Dabei kann es um persönliche Eigenschaften gehen, aber auch um Motivation, Erfahrungen oder den konkreten Handlungskontext.

Weitere Anwendungsszenarien von Nudging:

- Eine gewissenhafte Person könnte gut auf klare Strukturen und Checklisten reagieren. Klare Strukturen und Checklisten können besonders hilfreich sein, wenn Sicherheitsaufgaben komplex sind, etwa durch Schritt-für-Schritt-Hinweise wie „1. Passwort ändern → 2. MFA aktivieren → 3. Backup prüfen“.

- Eine extravertierte Person reagiert stärker auf soziale Vergleiche. Soziale Vergleiche wirken motivierend, z. B. durch Botschaften wie „87 % Ihrer Kolleginnen und Kollegen nutzen bereits ein sicheres Passwort mit mehr als 12 Zeichen.“

- Emotional instabilere Personen werden durch beruhigende, risikoentlastende Botschaften besser erreicht. Diese Art von Hinweisen können Ängste abbauen, z. B. durch Formulierungen wie „Kein Grund zur Sorge, mit diesem kurzen Check halten Sie Ihre Daten sicher.“

Von der Theorie zur Anwendung – Forschungsansatz am TTZ-WUE

Die Forschungsarbeit im Rahmen der Promotion vereint Psychologie und Informationssicherheit. Hierbei wird am TTZ-WUE in enger Zusammenarbeit mit Unternehmen ein praxisnahes Vorgehen für zielgerichtete Sensibilisierung entwickelt und erprobt.

Statt allgemeine Kampagnen einzusetzen, wird ein Ansatz verfolgt, der Menschen abgestimmt auf ihre Persönlichkeit und ihr Verhalten anspricht. Ziel ist eine neue Generation von Awareness-Maßnahmen, die nicht nur informieren, sondern nachhaltig wirken. Dafür sollen individuelle Unterschiede, etwa welche Persönlichkeitsmerkmale sicherheitsrelevante Verhalten beeinflussen und welche Maßnahmen besonders effektiv sind, erforscht und in maßgeschneiderte Sensibilisierungsstrategien überführt werden.

Darauf aufbauend entstehen praxisnahe Interventionen, etwa angepasste Warnhinweise oder spielerische Gamification-Elemente, die sich flexibel an verschiedene Menschengruppen und Anwendungskontexte anpassen lassen.

Damit entsteht am TTZ-WUE gemeinsam mit Unternehmenspartnern eine wissenschaftlich fundierte, aber praxisorientierte Lösung, um Informationssicherheit künftig stärker individuell am Menschen auszurichten.

Verzeichnis der verwendeten Literatur

[1] S. Roccas, L. Sagiv, S. H. Schwartz, und A. Knafo, „The Big Five Personality Factors and Personal Values“. Zugegriffen: 23. Oktober 2025. [Online]. Verfügbar unter: https://journals.sagepub.com/doi/epdf/10.1177/0146167202289008

[2] K. Weber, „Mensch und Informationssicherheit – Verhalten verstehen, Awareness fördern, Human Hacking erkennen“.

[3] J. Shropshire, M. Warkentin, und S. Sharma, „Personality, attitudes, and intentions: Predicting initial adoption of information security behavior“, Computers & Security, Bd. 49, S. 177–191, März 2015, doi: 10.1016/j.cose.2015.01.002.

[4] R. R. McCrae und O. P. John, „An Introduction to the Five-Factor Model and Its Applications“, Journal of Personality, Bd. 60, Nr. 2, S. 175–215, 1992, doi: 10.1111/j.1467-6494.1992.tb00970.x.

[5] A. T. Shappie, C. A. Dawson, und S. M. Debb, „Personality as a predictor of cybersecurity behavior“, Psychology of Popular Media, Bd. 9, Nr. 4, S. 475–480, 2020, doi: 10.1037/ppm0000247.

[6] M. Steinbarth, „Musik und Persönlichkeit — Sind Sie, was Sie hören?“, SystMus. Zugegriffen: 23. Oktober 2025. [Online]. Verfügbar unter: https://systmus.blogs.uni-hamburg.de/musik-und-persoenlichkeit-sind-sie-was-sie-hoeren/

[7] „Loggen Sie sich bei PayPal ein“. Zugegriffen: 23. Oktober 2025. [Online]. Verfügbar unter: https://www.paypal.com/de/signin